I framework di cybersecurity nel contesto italiano

Oggi, la crescente digitalizzazione dei processi aziendali e la sempre maggiore interconnessione tra dispositivi e sistemi creano nuove opportunità per i criminali informatici. Organizzazioni e utenti sono più vulnerabili ed esposti a un’ampia gamma di rischi come la perdita di dati sensibili, i furti di proprietà intellettuale, l’interruzione dell’operatività, che possono avere conseguenze disastrose sul piano economico e legale.

Per gestire in modo efficace il cyber risk, le aziende devono adottare un approccio strutturato che comprende:

- il monitoraggio costante delle vulnerabilità;

- l’impiego di soluzioni di sicurezza avanzate;

- la formazione del personale sulle buone pratiche di cybersecurity;

- la definizione di un piano di risposta agli incidenti per una reazione tempestiva agli attacchi.

Un framework di sicurezza fornisce linee guida e best practice per gestire i rischi in modo efficace, riducendo la probabilità di attacchi e limitandone l’impatto. Costituisce una solida base su cui costruire una strategia di sicurezza robusta e adattabile alle esigenze specifiche dell’organizzazione.

Confrontiamo standard e framework

Nel campo della cybersecurity, termini come framework e standard vengono spesso usati in modo intercambiabile, ma hanno significati diversi.

Cosa è un framework

Il framework non è uno standard di sicurezza, ma può essere visto come una struttura di riferimento in cui possono essere inquadrati standard e normative. Un framework fornisce un insieme di linee guida generali, principi e best practice per gestire i rischi di sicurezza informatica. È flessibile e adattabile a diversi contesti.

Cosa è uno standard

Uno standard è un insieme di requisiti specifici e certificabili che un’organizzazione deve soddisfare per dimostrare la conformità a una normativa o a una certificazione di settore. Inoltre, la definizione degli standard è compito di organismi di standardizzazione nazionali e internazionali, nonché degli enti regolatori del settore.

Diversi approcci e scopi di framework e standard

Questa tabella illustra i diversi approcci e scopi di un framework e di uno standard di cybersecurity, nel contribuire alla gestione e mitigazione del rischio cyber e alla definizione di una strategia di sicurezza più generale.

| Caratteristica | Framework (es. NIST CSF) | Standard (es. ISO 27001, PCI DSS) |

|---|---|---|

| Definizione | Un insieme di linee guida e best practice per migliorare la sicurezza informatica. | Un insieme di requisiti obbligatori che devono essere soddisfatti per ottenere una certificazione. |

| Obiettivo | Fornire una struttura flessibile per gestire i rischi informatici. | Garantire che un’organizzazione rispetti criteri di sicurezza specifici e verificabili. |

| Flessibilità | Alto: può essere adattato alle esigenze dell’organizzazione. | Più rigido: bisogna rispettare criteri definiti per ottenere la conformità. |

| Certificazione | Documentabile, ma non certificabile da enti di certificazione. Funzionale a migliorare la sicurezza. | Certificabile: le aziende possono ottenere una certificazione ufficiale. |

| Approccio | Basato su principi e funzioni (es. Identificare, Proteggere, Rilevare, Rispondere, Recuperare). | Basato su controlli e misure di sicurezza da implementare. |

| Esempi | NIST Cybersecurity Framework (CSF), CIS Controls | ISO 27001, PCI DSS, GDPR, HIPAA |

| Settore di applicazione | Universale: adatto a qualsiasi organizzazione. | Spesso specifico per settori regolamentati (es. PCI DSS per pagamenti digitali, ISO 27001 per la gestione della sicurezza). |

I framework, quindi, aiutano le organizzazioni a strutturare la propria strategia di sicurezza in modo personalizzato, mentre gli standard impongono regole precise da seguire per ottenere conformità e certificazioni. In concreto, molto spesso le aziende combinano entrambi per migliorare la loro postura di sicurezza e soddisfare i requisiti normativi.

I principali framework del contesto italiano

In Italia, nel 2015 è stato proposto un framework nazionale di cybersecurity, realizzato da CIS-Sapienza in collaborazione con il Cyber Security National Laboratory of the National Interuniversity Constortium for Informatics (CINI) e che va sotto il nome di National Cyber Security Framework.

È ispirato al NIST Cybersecurity Framework integrando principi di sicurezza informatica e conformità alla GDPR (Regolamento Generale sulla Protezione dei Dati). Del NIST conserva la struttura e la ripartizione in funzioni, categorie e sottocategorie di controlli di sicurezza, mantenendo però una forte consapevolezza del contesto e del tessuto produttivo nazionale, profondamente diverso da quello statunitense sia in termini di digitalizzazione, sia in termini di tipologie di organizzazioni.

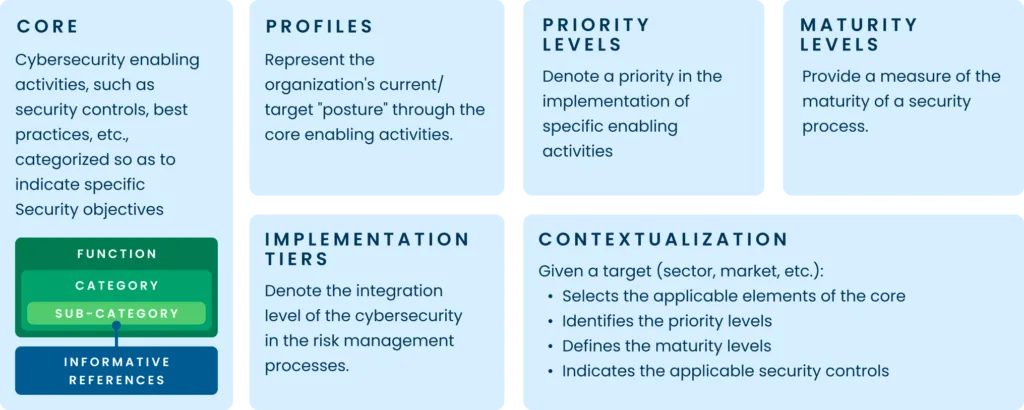

Il framework eredita infatti tre elementi fondamentali dal NIST Cybersecurity Framework, ovvero il Framework Core, i Profili e i Livelli di Implementazione, e introduce tre concetti aggiuntivi: Livelli di Priorità, Livelli di Maturità e Contestualizzazione, come nella figura sotto (Fig.1).

Di seguito li analizziamo uno ad uno:

- Il Framework Core definisce il ciclo di vita della cybersecurity e si articola in cinque funzioni principali:

- Identificare: analisi dei rischi e delle risorse critiche.

- Proteggere: implementazione di misure di sicurezza preventive.

- Rilevare: monitoraggio continuo per individuare anomalie e attacchi.

- Rispondere: gestione degli incidenti per limitare i danni.

- Recuperare: ripristino delle operazioni dopo un attacco.

- I Profili permettono alle organizzazioni di personalizzare il Framework in base alle proprie esigenze e settore di appartenenza.

- I Livelli di implementazione classificano il grado di maturità della cybersecurity dell’organizzazione, aiutando a stabilire obiettivi realistici di miglioramento.

- I Livelli di priorità permettono di supportare le organizzazioni e le aziende nella definizione di un programma di implementazione per raggiungere un profilo target che favorisca in modo prioritario gli interventi che maggiormente riducono i livelli di rischio a cui sono sottoposte

- I livelli di maturità indicano quanto un’organizzazione ha implementato e integrato la cybersecurity nel proprio processo decisionale.

- I Prototipi di contestualizzazione sono un nuovo strumento introdotto nel Framework per permettere la definizione di template utilizzabili per la contestualizzazione in specifici settori. Possono essere utilizzati, ad esempio, per cogliere attraverso specifiche normative indirizzate alla cybersecurity o alla data protection; oppure regolamenti tecnici che prevedono controlli e best practice legati alla cybersecurity o alla data protection.

L’utilizzo del Framework si realizza attraverso due attività fondamentali quali:

- la contestualizzazione del Framework ad uno specifico ambito applicativo;

- l’applicazione del Framework ad una specifica organizzazione.

Sin dal momento della sua introduzione, il Framework Nazionale per la Cybersecurity e la Data Protection ha rappresentato un punto di riferimento in Italia per realtà fortemente eterogenee (dalla grande P.A. alla piccola impresa) che lo hanno adottato come strumento per l’organizzazione della propria strategia di difesa rispetto alle minacce cibernetiche.

Per approfondimenti si rimanda alla pagina di riferimento: https://www.cybersecurityframework.it/framework2

Perché adottare un cybersecurity framework

Man mano che le minacce informatiche diventano sempre più sofisticate e persistenti, le aziende affrontano una crescente pressione per proteggere i propri asset digitali, garantire la continuità operativa e mantenere la fiducia dei clienti. I framework di cybersecurity forniscono una solida base per aiutare le aziende a raggiungere questi obiettivi.

Gestione del Rischio

Un framework ben implementato consente alle organizzazioni di identificare tempestivamente potenziali minacce e vulnerabilità, permettendo l’adozione di misure preventive per ridurre al minimo il rischio. Seguendo un approccio strutturato, le aziende possono diminuire la probabilità e l’impatto degli incidenti informatici.

Conformità Normativa

Molti settori sono soggetti a regolamenti rigorosi che impongono l’implementazione di specifici controlli di sicurezza informatica. I framework aiutano le organizzazioni a orientarsi in questo complesso panorama normativo, garantendo il rispetto degli standard di conformità ed evitando pesanti sanzioni o danni alla reputazione.

Efficienza Operativa

I framework di cybersecurity ottimizzano le pratiche di sicurezza fornendo linee guida chiare sulla gestione dei rischi informatici. Questo porta a un uso più efficiente delle risorse, evitando duplicazioni di sforzi e permettendo alle aziende di concentrarsi sulle attività principali.

Aumento della fiducia

Clienti e partner desiderano la garanzia che i loro dati siano protetti. Adottando framework di sicurezza riconosciuti, le organizzazioni dimostrano il loro impegno per la protezione dei dati, rafforzando la fiducia e migliorando la loro reputazione nel mercato.

Adattabilità alle minacce in evoluzione

La cybersecurity è un campo in continua evoluzione, e i framework sono progettati per adattarsi ai nuovi scenari di minaccia. Gli aggiornamenti periodici assicurano che le organizzazioni siano preparate ad affrontare le minacce emergenti.

Conclusioni

L’adozione di un Framework di Cybersecurity, sia esso internazionale come il NIST o specifico come il Framework Nazionale per la Cybersecurity e la Data Protection, rappresenta un pilastro fondamentale per la gestione della sicurezza informatica. Tuttavia, per rendere questi modelli realmente efficaci, è essenziale integrarli con un approccio proattivo basato sulla Offensive Security.

L’Offensive Security, attraverso attività di penetration testing, red teaming e simulazioni di attacco avanzate, permette di validare l’efficacia dei controlli previsti dai framework, identificando vulnerabilità reali prima che possano essere sfruttate da attori malevoli.

Questo approccio consente di:

- verificare la reale resilienza delle misure di sicurezza definite nei framework;

- adattare e ottimizzare i controlli in base alle minacce emergenti;

- ridurre il rischio di compromissione con test continui e mirati;

- migliorare la risposta agli incidenti, simulando scenari di attacco realistici.

In un contesto in cui le minacce informatiche evolvono rapidamente, la combinazione tra l’adozione di un cybersecurity framework e l’implementazione di attività di offensive security rappresenta la strategia più efficace per garantire una protezione attiva, continua e dinamica, capace di anticipare le mosse degli attaccanti e proteggere in modo concreto le infrastrutture digitali.

Per conoscere la nostra offerta di servizi di offensive security visita la nostra pagina dedicata.

Scopri come possiamo aiutarti

Troviamo insieme le soluzioni più adatte per affrontare le sfide che ogni giorno la tua impresa è chiamata ad affrontare.